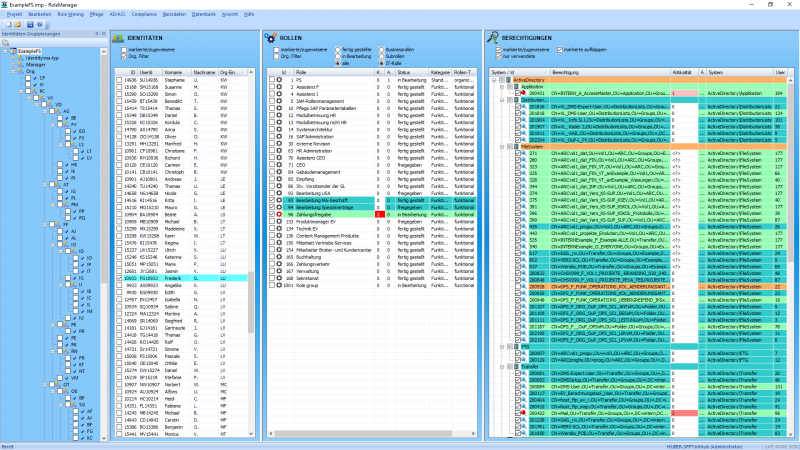

Beispiel: Visualisierung der Zuordnung von Berechtigungen zu Identitäten

Die Grafik zeigt die einer ausgewählten Identität zugewiesenen Rollen und Berechtigungen. Die farbliche Kennzeichnung weist auf die unterschiedlichen Zuordnungsarten hin. Analog können auch alle Identitäten angezeigt werden, welchen eine ausgewählte Berechtigung zugewiesen ist.

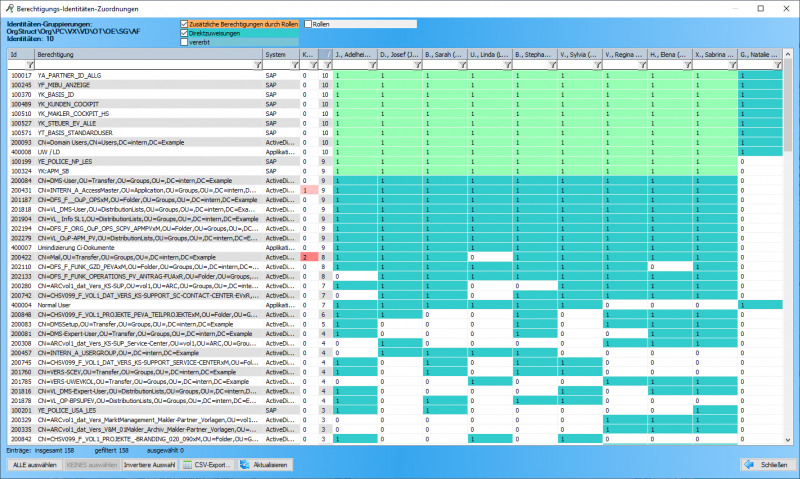

Beispiel: aussagekräftige Matrix-Darstellung von Berechtigungszuordnungen

Eine von mehreren Möglichkeiten zur Rollenbildung: Die Zuordnungen von Berechtigungen zu Identitäten werden hier in einer Matrix dargestellt. Gemeinsame Zuordnungen werden visuell erkannt. Durch entsprechende Auswahl werden direkt Rollen gebildet und dargestellt.

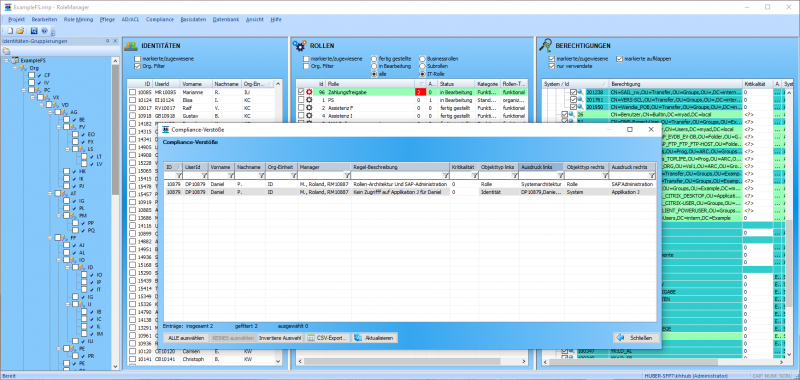

Beispiel: Ad-hoc-Berichterstellung für Compliance-Verletzungen

Diese Liste zeigt für die ausgewählte(n) Identität(en) gefundene Compliance-Verstöße. Im Beispiel bilden die beiden Rollen „Systemarchitektur“ und „SAP-Administration“ eine kritische Kombination für die Identität Daniel. Außerdem hat diese Identität Zugriff auf „System J“, was ebenfalls gegen eine Compliance-Regel verstößt.

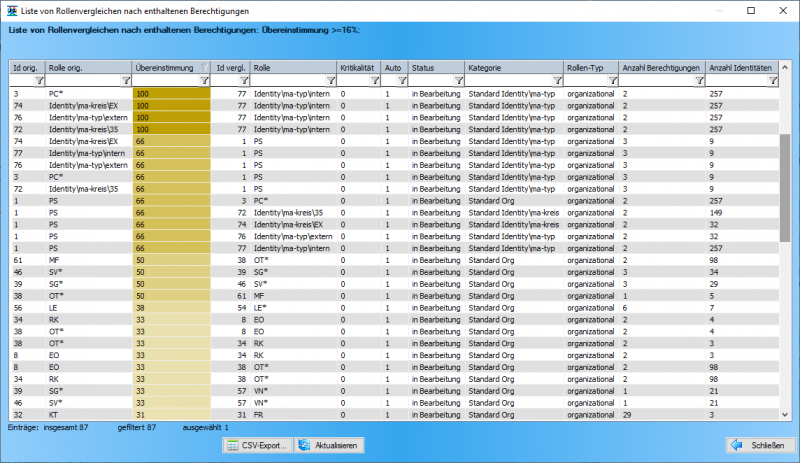

Beispiel: Pflegefunktion zum Auffinden von ähnlichen Rollen

Diese Liste zeigt Ähnlichkeiten von Rollen hinsichtlich ihrer enthaltenen Berechtigungen auf. Eine Übereinstimmung von annähernd 100% deutet darauf hin, dass Rollen zusammengefasst werden könnten.

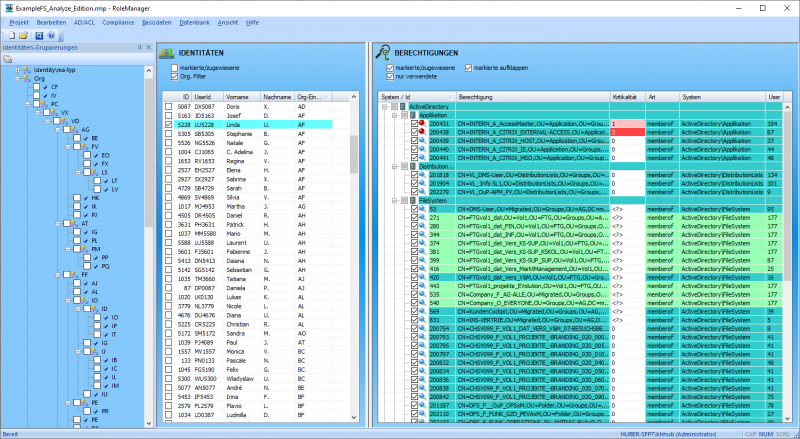

Beispiel: Visualisierung der Zuordnung von Berechtigungen zu Benutzern

Die Grafik zeigt die einer ausgewählten Identität zugewiesenen Berechtigungen. Die farbliche Kennzeichnung weist auf die unterschiedlichen Zuordnungsarten (direkt oder vererbt) hin. Analog können auch alle Benutzer angezeigt werden, welchen eine ausgewählte Berechtigung zugewiesen ist.

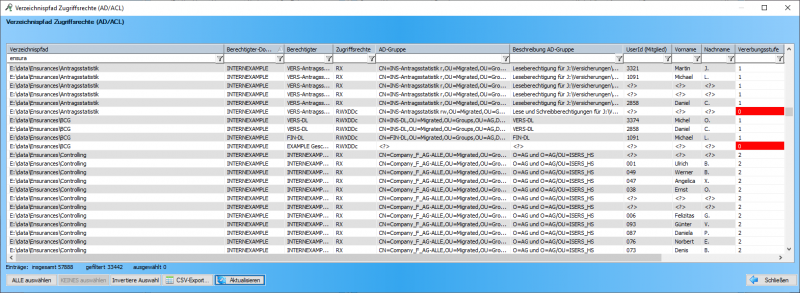

Beispiel: Auflistung von NTFS-Zugriffsberechtigungen

In dieser Grafik sind NTFS-Zugriffsberechtigungen aufgelistet. Es wird dargestellt, welcher Mitarbeiter über welche Active Directory-Gruppe welchen Zugriff auf welches Verzeichnis hat. Rot markiert sind hier die direkten Zugriffe ohne AD-Gruppe.

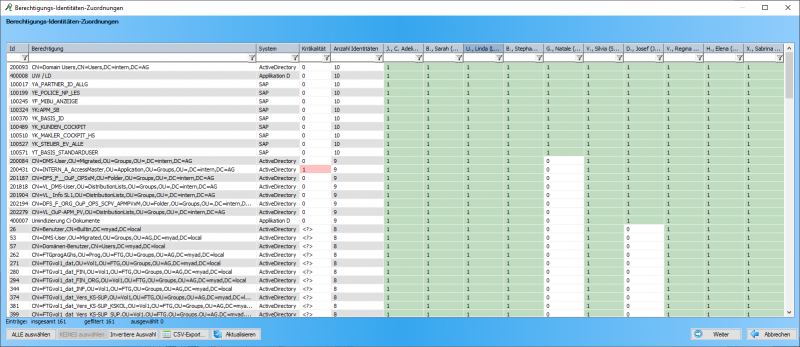

Beispiel: Vergleich von Benutzern hinsichtlich ihrer zugewiesenen Berechtigungen

In dieser Liste wird eine beliebige Auswahl von Benutzern hinsichtlich ihrer zugewiesenen Berechtigungen verglichen.

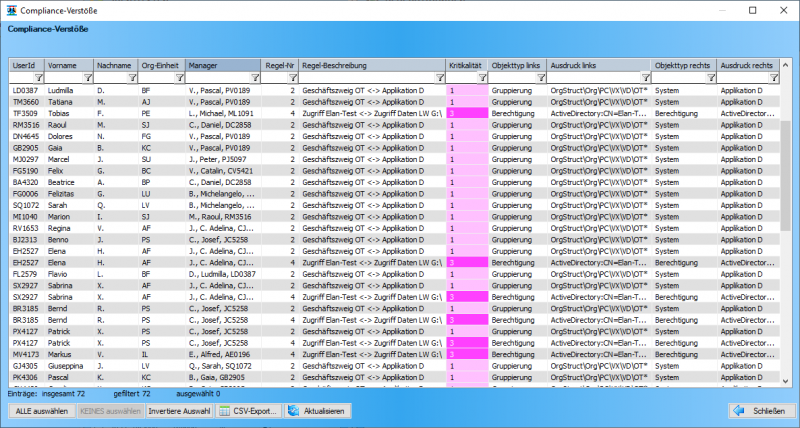

Beispiel: Ad-hoc-Berichterstellung für Compliance-Verletzungen

In dieser Liste werden Verstöße gegen bestehende Compliance-Vorgaben identifiziert. Im Beispiel sind dies „Mitarbeiter des Geschäftszweigs OT dürfen keinen Zugang zur Applikation D besitzen“ und „Ausschluss der Kombination der Zugriffsberechtigungen für Laufwerk G:\ und Elan-Test“ mit unterschiedlicher Kritikalität.